Sistema Operativo Linux

miércoles, 4 de diciembre de 2013

ZONA DE DATOS DE MEMORIA

Memoria compartida en Linux

La memoria compartida es uno de los mecanismos de Comunicación Entre Procesos (IPC) que hay en Linux.

Para usar memoria compartida en Linux es necesario seguir una serie de pasos que luego se traducen a llamadas al sistema.

- Necesitamos obtener un identificador de IPC. Para ello convertimos una ruta (path) del sistema en un identificador IPC. Este identificador es necesario para crear la crear la zona de memoria virtual. Esto es muy sencillo de hacer con la llamada al sistema ftok.

- Crear el segmento de memoria compartida con la llamada al sistema shmget.

- Operar con la memoria compartida. Indicamos lo que queremos compartir con la llamada al sistema shmat.

- Destruimos el segmento de memoria compartida con la llamada al sistema shmdt y shmctl.

PERMISO DE ARCHIVO Y DIRECTORIOS

Anteriormente se ha comentado que en Unix todos los archivos pertenecen

obligatoriamente a un usuario y a un grupo. Cuando un usuario crea un

nuevo archivo, el propietario del archivo será el usuario que lo ha

creado y el grupo del archivo será el grupo principal de dicho usuario.

Ejemplo, si un usuario llamado 'pepe' cuyo grupo principal es el grupo 'profesores' crea un nuevo archivo, el propietario del archivo será 'pepe' y el grupo propietario del archivo será 'profesores', o lo que es lo mismo, el archivo pertenecerá al usuario pepe y al grupo profesores. Obligatoriamente, todos los archivos del sistema pertenecen a algún usuario y a algún grupo.

Con el comando ls añadiendo la opción -l (formato largo) podemos visualizar el usuario propietario y el grupo propietario del archivo, ejemplo:

Mostrar el propietario con el comando ls -l

Comprobamos que el usuario propietario es pepe y el grupo propietario es profesores. La misma información podemos verla desde el administrador de archivos si vamos a la carpeta /home/pepe y mostramos las columnas correspondientes:

Navegador de archivos

Cuando un usuario tiene permiso de lectura de una carpeta, significa que puede visualizar el contenido de la carpeta, es decir, puede ver los archivos y carpetas que contiene, bien sea con el comando 'ls' o con un explorador de archivos como Konqueror. Si el usuario no tiene permiso de lectura sobre la carpeta, no podrá ver lo que contiene.

El permiso de lectura se simboliza con la letra 'r' del inglés 'read'.

Permiso de lectura

Cuando un usuario tiene permiso de escritura sobre una carpeta, significa que puede modificar el contenido de la carpeta, es decir, puede crear y eliminar archivos y otras carpetas dentro de ella. Si el usuario no tiene permiso de escritura sobre la carpeta, no podrá crear ni eliminar archivos ni carpetas dentro de ella.

El permiso de escritura se simboliza con la letra 'w' del inglés 'write'.

Permiso de escritura

Los únicos archivos ejecutables son las aplicaciones y los archivos de comandos (scripts). Si tratamos de ejecutar un archivo no ejecutable, dará errores.

Cuando un usuario tiene permiso de ejecución sobre una carpeta, significa que puede entrar en ella, bien sea con el comando 'cd' o con un explorador de archivos como Konqueror. Si no dispone del permiso de ejecución significa que no puede ir a dicha carpeta.

El permiso de ejecución se simboliza con la letra 'x' del inglés 'eXecute'.

Permiso de ejecución

Ejemplo, si disponemos de un archivo llamado 'examen.txt' cuyo propietario es 'pepe' y cuyo grupo propietario es 'profesores', se pueden dar permisos de lectura, escritura, ejecución ó combinación de ambos al usuario 'pepe', al grupo 'profesores' y al resto de usuarios, pero no podremos dar permisos a otros usuarios distintos de pepe (juan, luis, pedro,...) ni a otros grupos (alumnos, directivos, personal,...) ya que el esquema Unix no lo permite.

Supongamos que la siguiente figura representa los permisos de examen.txt:

Permisos de archivo

El usuario propietario (pepe) podrá leer y escribir en el documento. Los pertenecientes al grupo profesores podrán leerlo y el resto no podrá hacer nada.

Si deseo que otros usuarios tengan algún permiso sobre el archivo 'examen.txt', no me quedará más remedio que incluirlos en el grupo profesores u otorgar el permiso al resto de usuarios pero si hago esto último, absolutamente todos los usuarios del sistema gozarán del permiso, por eso no se recomienda salvo que eso sea nuestra intención.

Para poder cambiar permisos sobre un archivo, es necesario poseer el permiso de escritura sobre el mismo. El usuario root puede modificar los permisos de cualquier archivo ya que tiene acceso total sin restricciones a la administración del sistema.

Permisos de archivo

El primer carácter indica de qué tipo de archivo se trata. Si es un guión '-' significa que se trata de un archivo normal, la letra 'd' significa que se trata de una carpeta (directory), la letra 'l' significa que se trata de un enlace (link). Otros valores son s, p, b que se refieren a sockets, tuberías (pipe) y dispositivos de bloque respectivamente.

Los 9 caracteres siguientes simbolizan los permisos del usuario propietario (3 caracteres), los permisos del grupo propietario (3 caracteres) y los permisos del resto de usuarios (3 caracteres). Vienen codificados con las letras r, w y x que se refieren a los permisos de lectura, escritura y ejecución. Si en lugar de aparecer dichas letras aparecen guiones significa que se carece de dicho permiso. Ejemplo, si los diez primeros caracteres son -rw-r----- significa que es un archivo normal, que el usuario propietario dispone de permisos de lectura y escritura pero no de ejecución, que el grupo propietario dispone tan solo de permiso de lectura y el resto de usuarios no dispone de ningún permiso. Veámoslo en la siguiente imagen:

Permisos de lectura y escritura para el propietario y lectura para el grupo

En el siguiente ejemplo vemos que pepe tiene permiso de lectura y escritura y que el resto solo tiene permiso de lectura tanto sobre el archivo 'apuntes.doc' como sobre el archivo 'examen.txt'.

En binario, las combinaciones representan el tipo de permisos. El bit más a la derecha (menos significativo) se refiere al permiso de ejecución (1=activar y 0=desactivar). El bit central se refiere al permiso de escritura y el bit más a la izquierda se refiere al permiso de lectura. La siguiente tabla muestra las 8 combinaciones posibles:

Cód Binario Permisos efectivos

0 0 0 0 - - -

1 0 0 1 - - x

2 0 1 0 - w -

3 0 1 1 - w x

4 1 0 0 r - -

5 1 0 1 r - x

6 1 1 0 r w -

7 1 1 1 r w x

Si deseamos otorgar sólo permiso de lectura, el código a utilizar es el 4. Si deseamos otorgar sólo permiso de lectura y ejecución, el código es el 5. Si deseamos otorgar sólo permiso de lectura y escritura, el código es el 6. Si deseamos otorgar todos los permisos, el código es el 7. Si deseamos quitar todos los permisos, el código es el 0. Ejemplos:

Estableciendo permisos desde el administrador de archivos

Para activar el bit SUID, se puede ejecutar el comando chmod u+s nombre_archivo o sumar 4000 al número en octal si utilizamos dicho sistema. También se puede hacer lo mismo para el grupo, es el denominado bit SGID sumando 2000 al número en octal. Activar los bits SUID ó SGID puede ocasionar problemas de seguridad sobre todo si el propietario es root.

Si aplicamos el bit SGID a una carpeta, todas las subcarpetas y archivos creados dentro de dicha carpeta tendrán como grupo propietario el grupo propietario de la carpeta en lugar del grupo primario del usuario que ha creado el archivo. Es una ventaja cuando varias personas pertenecientes a un mismo grupo, trabajan juntas con archivos almacenados en una misma carpeta. Si otorgamos permisos de lectura y escritura al grupo, los archivos podrán ser modificados por todos los miembros del grupo y cuando cualquiera de ellos cree un archivo, éste pertenecerá al grupo.

Máscaras

Cuando se crea un archivo, los permisos originales por defecto son 666 y

cuando se crea una carpeta, los permisos por defecto son 777. Dichos

permisos por defecto pueden modificarse con el comando umask.

Con umask podemos definir la máscara de permisos, cuyo valor original es 000. El permiso por defecto será el resultado de restar del permiso original, el valor de la máscara. Si deseamos que los archivos se creen con permisos 644 (lo más habitual), pondremos máscara 022 ya que 666-022=644. En el caso de las carpetas, el permiso efectivo será 755 ya que 777-022=755. Si analizamos el valor de la máscara en binario, cada bit a '1' desactiva un permiso y cada bit a '0' lo activa, es decir, si tiene un valor 022 (000 010 010) cuando creemos una carpeta, tendrá permisos rwxr-xr-x y cuando creemos un archivo tendrá permisos rw-r--r-- ya que el permiso de ejecución para archivos hay que fijarle con chmod al tener los archivos el permiso original 666.

Cada usuario tiene su máscara. Se puede fijar la máscara por defecto para todos los usuarios en el archivo /etc/profile o para cada usuario en el archivo /home/usuario/.bashrc

Ejemplo, si creamos un usuario pepe, crearemos también un grupo llamado pepe y haremos que el grupo primario del usuario pepe sea el grupo pepe.

En el siguiente ejemplo observamos que el UID del usuario pepe es 1002 y que su grupo principal es el 1003 que corresponde al GID del grupo pepe. También vemos que si creamos un nuevo archivo, pertenecerá al usuario pepe y al grupo pepe.

Aunque parezca inservible, la creación de un grupo personal para cada usuario, permitirá crear otros grupos mediante los cuales, diferentes personas puedan trabajar de forma colaborativa sobre los archivos dentro de una carpeta concreta. Veámoslo mejor con un ejemplo:

Supongamos que creamos una carpeta llamada 'examenes' que pertenezca al grupo profesores. Si establecemos el bit SGID en dicha carpeta con el comando 'chmod g+s examenes', todos los archivos que se creen dentro de dicha carpeta tendrán como grupo propietario el grupo profesores. Si todos los usuarios utilizan máscara 002, los permisos de los archivos serán 664 con lo cual, cualquier integrante del grupo profesores podra visualizar y modificar los archivos.

El problema de usar la máscara 002 es que cualquiera que pertenezca al grupo principal de un usuario, tendría acceso de escritura sobre sus archivos, pero esto no sucederá nunca ya que cada usuario tiene su propio grupo principal y nadie más pertenece a él.

Ejemplo, si un usuario llamado 'pepe' cuyo grupo principal es el grupo 'profesores' crea un nuevo archivo, el propietario del archivo será 'pepe' y el grupo propietario del archivo será 'profesores', o lo que es lo mismo, el archivo pertenecerá al usuario pepe y al grupo profesores. Obligatoriamente, todos los archivos del sistema pertenecen a algún usuario y a algún grupo.

Con el comando ls añadiendo la opción -l (formato largo) podemos visualizar el usuario propietario y el grupo propietario del archivo, ejemplo:

Mostrar el propietario con el comando ls -l

Comprobamos que el usuario propietario es pepe y el grupo propietario es profesores. La misma información podemos verla desde el administrador de archivos si vamos a la carpeta /home/pepe y mostramos las columnas correspondientes:

Navegador de archivos

Tipos de permisos

En los Sistemas Unix, la gestión de los permisos que los usuarios y los grupos de usuarios tienen sobre los archivos y las carpetas, se realiza mediante un sencillo esquema de tres tipos de permisos que son:- Permiso de lectura

- Permiso de escritura

- Permiso de ejecución

Permiso de lectura

Cuando un usuario tiene permiso de lectura de un archivo significa que puede leerlo o visualizarlo, bien sea con una aplicación o mediante comandos. Ejemplo, si tenemos permiso de lectura sobre el archivo examen.txt, significa que podemos ver el contenido del archivo. Si el usuario no tiene permiso de lectura, no podrá ver el contenido del archivo.Cuando un usuario tiene permiso de lectura de una carpeta, significa que puede visualizar el contenido de la carpeta, es decir, puede ver los archivos y carpetas que contiene, bien sea con el comando 'ls' o con un explorador de archivos como Konqueror. Si el usuario no tiene permiso de lectura sobre la carpeta, no podrá ver lo que contiene.

El permiso de lectura se simboliza con la letra 'r' del inglés 'read'.

Permiso de lectura

Permiso de escritura

Cuando un usuario tiene permiso de escritura sobre un archivo significa que puede modificar su contenido, e incluso borrarlo. También le da derecho a cambiar los permisos del archivo mediante el comando chmod así como cambiar su propietario y el grupo propietario mediante el comando chown. Si el usuario no tiene permiso de escritura, no podrá modificar el contenido del archivo.Cuando un usuario tiene permiso de escritura sobre una carpeta, significa que puede modificar el contenido de la carpeta, es decir, puede crear y eliminar archivos y otras carpetas dentro de ella. Si el usuario no tiene permiso de escritura sobre la carpeta, no podrá crear ni eliminar archivos ni carpetas dentro de ella.

El permiso de escritura se simboliza con la letra 'w' del inglés 'write'.

Permiso de escritura

Permiso de ejecución

Cuando un usuario tiene permiso de ejecución de un archivo significa que puede ejecutarlo. Si el usuario no dispone de permiso de ejecución, no podrá ejecutarlo aunque sea una aplicación.Los únicos archivos ejecutables son las aplicaciones y los archivos de comandos (scripts). Si tratamos de ejecutar un archivo no ejecutable, dará errores.

Cuando un usuario tiene permiso de ejecución sobre una carpeta, significa que puede entrar en ella, bien sea con el comando 'cd' o con un explorador de archivos como Konqueror. Si no dispone del permiso de ejecución significa que no puede ir a dicha carpeta.

El permiso de ejecución se simboliza con la letra 'x' del inglés 'eXecute'.

Permiso de ejecución

¿A quién se puede otorgar permisos?

Los permisos solamente pueden ser otorgados a tres tipos o grupos de usuarios:- Al usuario propietario del archivo

- Al grupo propietario del archivo

- Al resto de usuarios del sistema (todos menos el propietario)

Ejemplo, si disponemos de un archivo llamado 'examen.txt' cuyo propietario es 'pepe' y cuyo grupo propietario es 'profesores', se pueden dar permisos de lectura, escritura, ejecución ó combinación de ambos al usuario 'pepe', al grupo 'profesores' y al resto de usuarios, pero no podremos dar permisos a otros usuarios distintos de pepe (juan, luis, pedro,...) ni a otros grupos (alumnos, directivos, personal,...) ya que el esquema Unix no lo permite.

Supongamos que la siguiente figura representa los permisos de examen.txt:

Permisos de archivo

El usuario propietario (pepe) podrá leer y escribir en el documento. Los pertenecientes al grupo profesores podrán leerlo y el resto no podrá hacer nada.

Si deseo que otros usuarios tengan algún permiso sobre el archivo 'examen.txt', no me quedará más remedio que incluirlos en el grupo profesores u otorgar el permiso al resto de usuarios pero si hago esto último, absolutamente todos los usuarios del sistema gozarán del permiso, por eso no se recomienda salvo que eso sea nuestra intención.

Para poder cambiar permisos sobre un archivo, es necesario poseer el permiso de escritura sobre el mismo. El usuario root puede modificar los permisos de cualquier archivo ya que tiene acceso total sin restricciones a la administración del sistema.

Visualizar los permisos de un archivo o carpeta

Con el comando ls -l podemos visualizar los permisos de los archivos o carpetas. Al ejecutar el comando aparecen todos los archivos, uno por línea. El bloque de 10 caracteres del principio simboliza el tipo de archivo y los permisos.

Permisos de archivo

El primer carácter indica de qué tipo de archivo se trata. Si es un guión '-' significa que se trata de un archivo normal, la letra 'd' significa que se trata de una carpeta (directory), la letra 'l' significa que se trata de un enlace (link). Otros valores son s, p, b que se refieren a sockets, tuberías (pipe) y dispositivos de bloque respectivamente.

Los 9 caracteres siguientes simbolizan los permisos del usuario propietario (3 caracteres), los permisos del grupo propietario (3 caracteres) y los permisos del resto de usuarios (3 caracteres). Vienen codificados con las letras r, w y x que se refieren a los permisos de lectura, escritura y ejecución. Si en lugar de aparecer dichas letras aparecen guiones significa que se carece de dicho permiso. Ejemplo, si los diez primeros caracteres son -rw-r----- significa que es un archivo normal, que el usuario propietario dispone de permisos de lectura y escritura pero no de ejecución, que el grupo propietario dispone tan solo de permiso de lectura y el resto de usuarios no dispone de ningún permiso. Veámoslo en la siguiente imagen:

Permisos de lectura y escritura para el propietario y lectura para el grupo

En el siguiente ejemplo vemos que pepe tiene permiso de lectura y escritura y que el resto solo tiene permiso de lectura tanto sobre el archivo 'apuntes.doc' como sobre el archivo 'examen.txt'.

// Visualización de permisos

ls -l

total 8

-rw-r--r-- 1 pepe profesores 359 2011-09-28 18:02 apuntes.doc

-rw-r--r-- 1 pepe profesores 11 2011-09-27 19:26 examen.txt

Cambio de permisos

Para cambiar los permisos de un archivo o una carpeta es necesario disponer del permiso de escritura (w) sobre dicho archivo o carpeta. Para hacerlo, se utiliza el comando chmod. La sintaxis del comando chmod es la siguiente:chmod [opciones] permiso nombre_archivo_o_carpetaLos permisos se pueden representar de dos formas. La primera es mediante las iniciales de a quién va dirigido el permiso (usuario=u, grupo=g, resto=o (other)), seguido de un signo + si se quiere añadir permiso o un signo - si se quiere quitar y seguido del tipo de permiso (lectura=r, escritura=w y ejecución=x). Ejemplos:

// Dar permiso de escritura al usuario propietario sobre el archivo 'examen.txt'La segunda forma de representar los permisos es mediante un código numérico cuya transformación al binario representaría la activación o desactivación de los permisos. El código numérico está compuesto por tres cifras entre 0 y 7. La primera de ellas representaría los permisos del usuario propietario, la segunda los del grupo propietario y la tercera los del resto de usuarios.

# chmod u+w examen.txt

// Quitar permiso de escritura al resto de usuarios sobre el archivo 'examen.txt'

# chmod o-w examen.txt

// Dar permiso de ejecución al grupo propietario sobre el archivo '/usr/bin/games/tetris'

# chmod g+x /usr/bin/games/tetris

// Dar permiso de lectura al grupo propietario sobre el archivo 'examen.txt'

# chmod g+r examen.txt

// Se pueden poner varios permisos juntos separados por comas

# chmod u+w,g-r,o-r examen.txt

// Se pueden poner varios usuarios juntos

# chmod ug+w examen.txt

En binario, las combinaciones representan el tipo de permisos. El bit más a la derecha (menos significativo) se refiere al permiso de ejecución (1=activar y 0=desactivar). El bit central se refiere al permiso de escritura y el bit más a la izquierda se refiere al permiso de lectura. La siguiente tabla muestra las 8 combinaciones posibles:

Cód Binario Permisos efectivos

0 0 0 0 - - -

1 0 0 1 - - x

2 0 1 0 - w -

3 0 1 1 - w x

4 1 0 0 r - -

5 1 0 1 r - x

6 1 1 0 r w -

7 1 1 1 r w x

Si deseamos otorgar sólo permiso de lectura, el código a utilizar es el 4. Si deseamos otorgar sólo permiso de lectura y ejecución, el código es el 5. Si deseamos otorgar sólo permiso de lectura y escritura, el código es el 6. Si deseamos otorgar todos los permisos, el código es el 7. Si deseamos quitar todos los permisos, el código es el 0. Ejemplos:

// Dar todos los permisos al usuario y ninguno ni al grupo ni al restoExiste la posibilidad de cambiar los permisos utilizando el explorador de archivos. Para ello tan solo hay que seleccionar los archivos o carpetas y haciendo clic sobre la selección con el botón derecho del ratón > Propiedades, nos aparecerá la ventana de propiedades. Haciendo clic en la pestaña Permisos podremos establecer los permisos de una forma sencilla y haciendo clic en 'Permisos avanzados' de una forma avanzada.

chmod 700 examen.txt

// Dar al usuario y al grupo permisos de lectura y ejecución y ninguno al resto

chmod 550 examen.txt

// Dar todos los permisos al usuario y lectura y ejecución al grupo y al resto

chmod 755 /usr/bin/games/tetris

// Dar todos los permisos al usuario y de lectura al resto, sobre todos los archivos

chmod 744 *

// Cambiar permisos a todos los archivos incluyendo subcarpetas

chmod -R 744 *

Estableciendo permisos desde el administrador de archivos

Bits SUID y SGID

El bit SUID es una extensión del permiso de ejecución. Se utiliza en escasas ocasiones y sirve para que cuando un usuario ejecute una aplicación, ésta se ejecute con permisos del usuario propietario en lugar de hacerlo con los del usuario que ejecuta la aplicación, es decir, es equivalente a que sea ejecutada por el propietario.Para activar el bit SUID, se puede ejecutar el comando chmod u+s nombre_archivo o sumar 4000 al número en octal si utilizamos dicho sistema. También se puede hacer lo mismo para el grupo, es el denominado bit SGID sumando 2000 al número en octal. Activar los bits SUID ó SGID puede ocasionar problemas de seguridad sobre todo si el propietario es root.

Si aplicamos el bit SGID a una carpeta, todas las subcarpetas y archivos creados dentro de dicha carpeta tendrán como grupo propietario el grupo propietario de la carpeta en lugar del grupo primario del usuario que ha creado el archivo. Es una ventaja cuando varias personas pertenecientes a un mismo grupo, trabajan juntas con archivos almacenados en una misma carpeta. Si otorgamos permisos de lectura y escritura al grupo, los archivos podrán ser modificados por todos los miembros del grupo y cuando cualquiera de ellos cree un archivo, éste pertenecerá al grupo.

Máscaras

Cuando se crea un archivo, los permisos originales por defecto son 666 y

cuando se crea una carpeta, los permisos por defecto son 777. Dichos

permisos por defecto pueden modificarse con el comando umask.

Con umask podemos definir la máscara de permisos, cuyo valor original es 000. El permiso por defecto será el resultado de restar del permiso original, el valor de la máscara. Si deseamos que los archivos se creen con permisos 644 (lo más habitual), pondremos máscara 022 ya que 666-022=644. En el caso de las carpetas, el permiso efectivo será 755 ya que 777-022=755. Si analizamos el valor de la máscara en binario, cada bit a '1' desactiva un permiso y cada bit a '0' lo activa, es decir, si tiene un valor 022 (000 010 010) cuando creemos una carpeta, tendrá permisos rwxr-xr-x y cuando creemos un archivo tendrá permisos rw-r--r-- ya que el permiso de ejecución para archivos hay que fijarle con chmod al tener los archivos el permiso original 666.

Cada usuario tiene su máscara. Se puede fijar la máscara por defecto para todos los usuarios en el archivo /etc/profile o para cada usuario en el archivo /home/usuario/.bashrc

// Ejemplo de uso de umaskLa modificación con umask de la mascara por defecto no afecta a los archivos y carpetas existentes sino solo a los nuevos que cree ese usuario a partir de ese momento.

pepe@ubuntu:/tmp$ umask

0002

pepe@ubuntu:/tmp$ mkdir nueva-carpeta

pepe@ubuntu:/tmp$ ls -l

drwxrwxr-x 2 pepe profes 1024 Feb 12 19:46 nueva-carpeta

pepe@ubuntu:/tmp$ umask 022

pepe@ubuntu:/tmp$ mkdir otra-carpeta

pepe@ubuntu:/tmp$ ls -l

drwxrwxr-x 2 pepe profes 1024 Feb 12 19:46 nueva-carpeta

drwxr-xr-x 2 pepe profes 1024 Feb 12 19:46 otra-carpeta

pepe@ubuntu:/tmp$

Grupos privados de usuario

Para hacer más flexible el esquema de permisos Unix, se recomienda utilizar grupos privados de usuario. Consiste en crear un nuevo grupo con el mismo nombre del usuario, cada vez que se crea un nuevo usuario y hacer que el grupo principal del nuevo usuario sea el nuevo grupo.Ejemplo, si creamos un usuario pepe, crearemos también un grupo llamado pepe y haremos que el grupo primario del usuario pepe sea el grupo pepe.

En el siguiente ejemplo observamos que el UID del usuario pepe es 1002 y que su grupo principal es el 1003 que corresponde al GID del grupo pepe. También vemos que si creamos un nuevo archivo, pertenecerá al usuario pepe y al grupo pepe.

// Ejemplo: Usuario pepe y grupo pepe

pepe@ubuntu:/tmp$ more /etc/passwd |grep pepe

pepe:x:1002:1003::/home/pepe:

pepe@ubuntu:/tmp$ more /etc/group |grep pepe

pepe:x:1003:

pepe@ubuntu:/tmp$ ls > archivo.txt

pepe@ubuntu:/tmp$ ls -l

-rw-rw-r-- 1 pepe pepe 05 DIC 13 20:17 archivo.txt

pepe@ubuntu:/tmp$

Aunque parezca inservible, la creación de un grupo personal para cada usuario, permitirá crear otros grupos mediante los cuales, diferentes personas puedan trabajar de forma colaborativa sobre los archivos dentro de una carpeta concreta. Veámoslo mejor con un ejemplo:

Supongamos que creamos una carpeta llamada 'examenes' que pertenezca al grupo profesores. Si establecemos el bit SGID en dicha carpeta con el comando 'chmod g+s examenes', todos los archivos que se creen dentro de dicha carpeta tendrán como grupo propietario el grupo profesores. Si todos los usuarios utilizan máscara 002, los permisos de los archivos serán 664 con lo cual, cualquier integrante del grupo profesores podra visualizar y modificar los archivos.

El problema de usar la máscara 002 es que cualquiera que pertenezca al grupo principal de un usuario, tendría acceso de escritura sobre sus archivos, pero esto no sucederá nunca ya que cada usuario tiene su propio grupo principal y nadie más pertenece a él.

CONFIGURACION DEL S.O LINUX

onfiguración del Sistema Operativo

El primer paso para instalar y configurar el software de alta disponibilidad en nuestro cluster es instalar una distribución estándar Linux. Para este artículo, hemos probado a instalar Kimberlite 2.0.0 bajo la distribución RedHat Linux 7.3, no habiendo encontrado ningún tipo de problemas de incompatibilidades software. Si se quiere utilizar otra versión de la distribución RedHat Linux, o incluso otra distribución de Linux distinta, se recomienda antes consultar la página web de Mission Critical Linux para evitar potenciales problemas de incompatibilidad.Finalizada la instalación de la distribución Linux, resulta conveniente revisar que se han reconocido y configurado correctamente todos los dispositivos hardware de nuestros equipos. Por ejemplo, podemos revisar la lista de mensajes producidos durante el arranque del sistema (con el comando dmesg), o ejecutando cat sobre fichero /proc/devices y comprobando que existen entradas para los dispositivos SCSI (sd), y puertos serie (ttyS). También es importante que exista una entrada para los dispositivos de tipo raw (raw).

Nótese que para que nuestro cluster funcione de manera adecuada, resulta fundamental tener correctamente configuradas las tarjetas de red en ambos equipos. Antes de continuar, se recomienda revisar que ambos equipos tienen una dirección IP correcta, una máscara de subred correcta (esto es importante), y que disponemos de un servidor DNS (o de algún otro mecanismo) que nos asigne correctamente los nombres de máquinas (hostnames) a las correspondientes direcciones IP. En caso de utilizar una segunda tarjeta de red como canal de latido, se recomienda configurar esta tarjeta utilizando las direcciones IP de alguna de las subredes privadas existentes (por ejemplo 192.168.0.0), y utilizar el fichero /etc/hosts para asignar los nombres de máquina a éstas direcciones privadas. Para no complicar la configuración de los servicios de red, se recomienda que la tarjeta de red externa esté asociada al dispositivo /dev/eth0 y la interna a /dev/eth1.

Kimberlite basa su funcionamiento en la tecnología IP-Aliasing (para más información sobre IP-Aliasing y cómo funcionan las direcciones IP flotantes consultar la ``IP-Aliasing Mini-HOWTO'' por Harish Pillay, disponible en la página web de The Linux Documentation Project [4]). En la serie 2.4 del núcleo de Linux se puede activar el soporte de direcciones IP flotantes en tiempo de compilación, de hecho, el núcleo incluido con la distribución RedHat 7.3 Linux trae este soporte ya activado. Aun así, si queremos estar completamente seguros de que nuestro núcleo soporta direcciones IP flotantes, podemos realizar un sencillo experimento, podemos configurar nuestra tarjeta de red eth0 para que responda a una dirección IP flotante. Para ello probar a ejecutar:

- ifconfig eth0:0 192.168.0.1 \ netmask 255.255.255.0

- raw /dev/raw/raw1 /dev/sda1 raw /dev/raw/raw2 /dev/sda2

- /dev/raw/raw1 /dev/sda1 /dev/raw/raw2 /dev/sda2

ADMINISTRACION DE LILO

Lilo

LILO es un gestor de arranque que permite seleccionar entre múltiples configuraciones de arranque e, incluso, entre diferentes sistemas operativos. Se instala con el comando lilo y su configuración reside en el fichero /etc/lilo.conf. Para cambiar el arranque se debe modificar el fichero /etc/lilo.conf, realizar los cambios y ejecutar lilo para que se actualice el arranque.

Configurando LILO

Cada posible escenario tiene una etiqueta. La primera etiqueta que aparece es la que se considera arranque por defecto. Los parámetros genéricos que se le deben introducir a LILO son:

LILO es un gestor de arranque que permite seleccionar entre múltiples configuraciones de arranque e, incluso, entre diferentes sistemas operativos. Se instala con el comando lilo y su configuración reside en el fichero /etc/lilo.conf. Para cambiar el arranque se debe modificar el fichero /etc/lilo.conf, realizar los cambios y ejecutar lilo para que se actualice el arranque.

Configurando LILO

Cada posible escenario tiene una etiqueta. La primera etiqueta que aparece es la que se considera arranque por defecto. Los parámetros genéricos que se le deben introducir a LILO son:

- boot: dónde se instala el LILO. CON /dev/hda se instala en el MBR del disco primario del primer controlador. Con /dev/hda1 se instala en el sector 0 de la partición 1 del disco primario del primer controlador.

- root: Partición raíz

- Delay=20. Especifica el número de segundos que espera se introduzca qué imagen se quiere arrancar antes de cargar la de por defecto

- Install=/boot/boot. Especifica el fichero como sector de arranque

- Message=fichero. Indica el fichero cuyo contenido se mostrará junto con el prompt del lilo

- Password=pp.. Passwd necesario para arrancar una imagen.

- Prompt. Fuerza a que muestre el prompt

- Restricted. Pide el passwd para introducir parámetros al lilo

INSTALACION DE APLICACIONES

Explicación

Casi la totalidad de distribuciones Linux incluyen un sistema de repositorios (o deposito) y paquetes, es decir un sistema de instalación automatizada de programas.Todas las distribuciones (Debian, Ubuntu, RedHat, Mandriva...) incluyen una lista más o menos completa de programas que pueden instalarse fácilmente. ¿Un ejemplo? Aquí tenemos uno con Ubuntu:

- En el menú “Aplicaciones”, seleccionamos “Añadir y quitar…”

- En la ventana que aparece, marcamos la casilla del programa que nos interesa, luego le damos clic al botón “Aplicar cambios”.

- Luego confirmamos

- Ingresamos nuestra contraseña

Y listo, el sistema se encargará de descargar, desempaquetar e instalar el programa.

¿Te pareció complicado?

El único caso en que puede hacerse difícil es cuando el programa que nos interesa no está presente en los repositorios de nuestra distribución. Pero en ese caso:

- Podemos encontrar otros repositorios (por ejemplo Medibuntu o ppa.launchpad.net para Ubuntu) que incluyen otros programas.

- También podemos encontrar sitios Web como getdeb.net donde se puede descargar paquetes listos para ser utilizados.

INSTALACION DEL SISTEMA LINUX

Instalación del Sistema Operativo Linux

- Accedemos a la página de descarga de Ubuntu pulsando aquí y seleccionamos el sistema de 64 bits y a continuación pulsamos sobre “Start Download”. Acto seguido, se empezará a bajar a nuestro equipo una imagen ISO con Ubuntu Linux.

- Una vez descargado el archivo ISO, tenemos dos opciones: grabarlo e instalarlo desde un CD/DVD o hacerlo de un pendrive de por lo menos 2GB, por lo que necesitaremos un software que se ejecuta desde Windows y se llama Universal USB Installer que podemos descargar desde aquí. En esta guia explicaremos el procedimiento para la instalacion a través de una memoria USB.

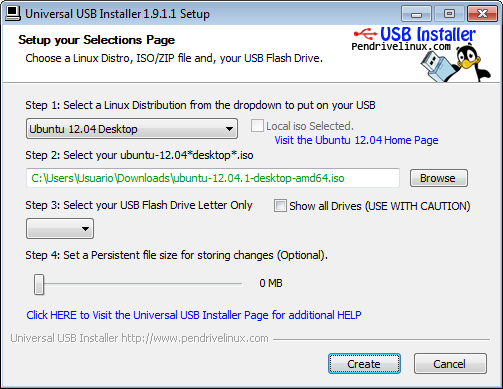

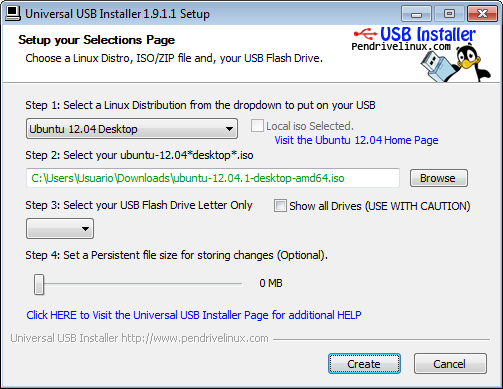

- Ejecutamos la aplicacion Universal USB Installer y seleccionamos en el Paso 1 la distribucion Ubuntu 12.04 Desktop, en el Paso 2 elegimos la ubicación del archivo ISO que nos hemos bajado anteriormente y en el Paso 3 seleccionamos la letra de la unidad USB (IMPORTANTE: ¡¡SE BORRARÁN TODOS LOS DATOS!!) y pinchamos en “Create”:

- Una vez finalizado el proceso, extraemos de forma segura la unidad USB y apagamos el portátil.

- Conectamos la unidad USB al portátil de préstamo y lo encendemos.

- En cuanto aparezca el logotipo de Acer pulsamos F12 y cuando aparezca el menú de arranque elegimos la unidad USB.

- La instalación de Linux comenzara automáticamente.

- A continuación, seleccionamos el idioma Español o en su defecto, el que prefiramos para el sistema operativo y pulsamos sobre “Instalar”.

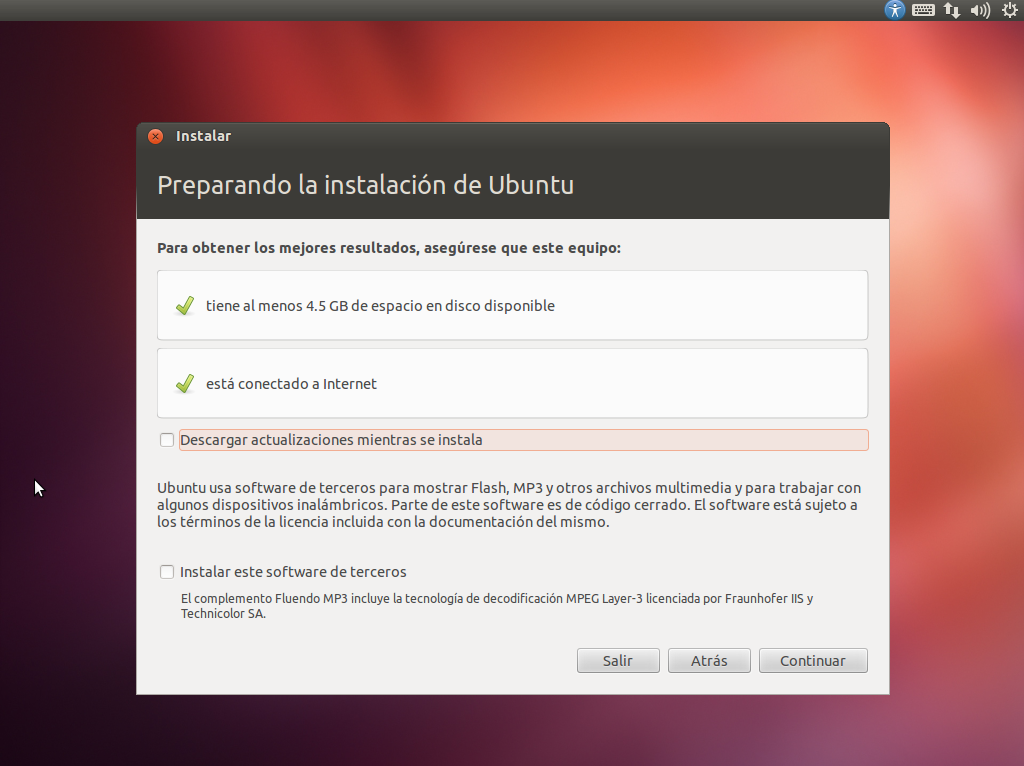

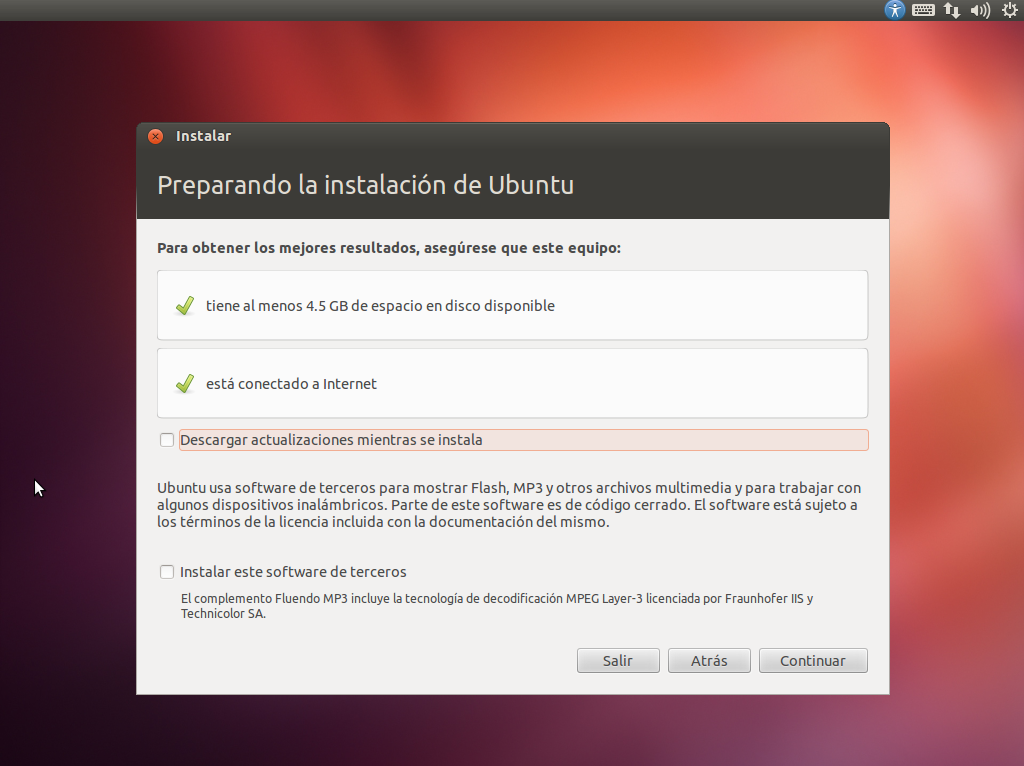

- Durante la instalación, es posible que tengamos la opción de tener el portátil conectado a Internet para que se baje los paquetes mas actualizados. Si tenemos esta posibilidad, Ubuntu lo detectará automáticamente y tendremos la opción de pulsar sobre “Descargar actualizaciones mientras se instala”. Tambien podemos instalar software de terceros (por ejemplo, para reproducir archivos de sonido MP3) pero esta opción ya queda a la elección del usuario, que dependiendo de su filosofia, elegirá una opción u otra. Despues de elegir las opciones que mas nos interesen, pulsamos sobre “Continuar”.

- Como supuestamente hemos instalado Windows antes de instalar Linux, deberiamos tener un espacio sin particionar, por lo que elegiremos la opción de “Instalar Ubuntu junto a Microsoft Windows”. El resto de opciones son para usuarios avanzados. Una vez seleccionada la opción deseada, pulsamos sobre “Continuar”.

- A continuación, se pondrá a instalar la distribución de Linux, y mientras instala nos va a pedir que introduzcamos nuestra ciudad (Madrid), y datos como nuestro nombre, nombre de equipo, contraseña, etc… que iremos rellenando segun nos lo vaya pidiendo.

- Una vez finalizado todos estos pasos ya tenemos instalado Ubuntu instalado junto a Windows y en el siguiente arranque, antes de iniciar cualquier sistema operativo, nos saldrá un menú para que seleccionemos el sistema operativo con el que queremos arrancar el portatil.

Suscribirse a:

Comentarios (Atom)